Schon 1865 wurde das erste kommerzielle Fax von Paris nach Lyon geschickt. Es war eine Sensation, Nachrichten schnell, sicher und kostengünstig zu versenden. Wohl niemand konnte sich damals vorstellen, dass dieser Segen für die Kommunikation eines Tages ein Fluch sein könnte.

Heute findet das Fax nicht mehr in der gleichen Form Verwendung wie noch vor wenigen Jahren. Vielmehr offenbaren viele All-in-One-Drucker im Zuge der Digitalisierung und fortschreitender Vernetzung eine zuvor nicht wahrgenommene Angriffsfläche für Cyber-Kriminelle.

Herr Angreifer und die Lücken im System

Und das können wir uns so vorstellen:

Herr Angreifer, ein junger, ambitionierter Informatik-Absolvent, bewirbt sich auf eine Stelle in einem mittelständischen Unternehmen und wird abgelehnt. Er schwört: „Ich werde eure wertvollsten Informationen stehlen, auch wenn ich selbst davon keinen Nutzen habe.“

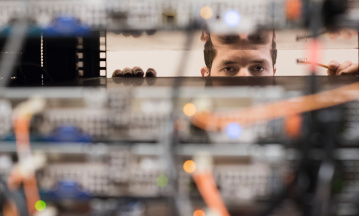

Für seinen Rachefeldzug braucht er Zugriff auf die Rechner des Mittelständlers. Um Firewalls und andere lästige Schutzmaßnahmen des Unternehmensnetzwerks zu umgehen, sucht Herr Angreifer einen alternativen Weg und wird bei der simplen Telefonleitung fündig. Er will eine Sicherheitslücke in der Faxfunktion des All-in-One-Druckers des Unternehmens ausnutzen, den er während seines Vorstellungsgesprächs gesehen hat. Er recherchiert die Faxnummer des Mittelständlers und faxt eine große manipulierte Bilddatei an das vernetzte Faxgerät. Hier führt die Datenmenge zu einem Pufferüberlauf. Der Programmspeicher reicht für die Datenmenge nicht aus. In der Folge wird der nachfolgende Speicherbereich überschrieben.

Dadurch kann der Hacker die vollständige Kontrolle über den mit dem Unternehmensnetzwerk verbundenen Drucker gewinnen. Eine weitere Lücke im Netzwerkprotokoll für Datei-, Druck- und andere Serverdienste ermöglicht Herrn Angreifer auf Rechner im Netzwerk zuzugreifen und Unternehmens-Know-how und -Strategien sowie private Kundendaten auszuspähen. Das Image des mittelständischen Unternehmens leidet in Folge dieses Angriffs. Kunden wenden sich ab. Das Unternehmen gerät in Schieflage.

Israelische Forscher entdeckten die Fax-Schwäche

Glücklicherweise handelt es sich bei Herrn Angreifer nur um eine fiktive Person, um eine Cyber-Attacke zu illustrieren. Tatsächlich aber haben israelische Forscher auf einer Konferenz demonstriert, wie Schwächen in der Faxfunktion eines vernetzten All-in-One-Druckers ausgenutzt werden können, um sich Zugriff auf das Unternehmensnetzwerk zu verschaffen und sensible Daten zu stehlen.

Hier wird die im Grunde komfortable Vielseitigkeit des Multifunktionsgerätes zur Gefahr für sensible Unternehmensdaten. Bei der häufig genutzten Scan-, Druck- und Kopierfunktion gerät die heutzutage selten verwendete Faxfunktion schnell in Vergessenheit. Doch beim Thema Datensicherheit gilt allerhöchste Aufmerksamkeit.

Sicherheitslücken schließen

Hacker-Angriffe sind auch über vermeintlich veraltete Technik möglich. Im Beispiel der gehackten Faxfunktion im All-in-One-Drucker sollte man, angelehnt an den IT-Grundschutz des Bundesamtes für Sicherheit in der Informationstechnik (BSI), vor allem auf ein geeignetes Änderungs- und Patch-Management achten. Außerdem helfen organisatorische und technische Maßnahmen, vertrauliche Informationen zu identifizieren sowie Gefahren für diese Informationen angemessen einzuordnen und zu behandeln. Dazu gehören ein geeignetes Risikomanagement und die Segmentierung der Unternehmensnetzwerke.

Der All-in-One-Drucker, der über die Faxfunktion eine Verbindung zur Außenwelt hat, gehört in ein eigenes Netzwerksegment ohne Zugriff auf sensible Daten. Die Kommunikation mit anderen Segmenten sollte durch Schutzmaßnahmen wie etwa eine Firewall gesichert sein.

Cyber-Security für alle Geräte eines Unternehmens

Netzwerksegmentierung sollte immer ein grundlegender Bestandteil einer ganzheitlichen Cyber-Security-Strategie eines Unternehmens sein. Dabei gilt es, nicht nur die Datenautobahn zu schützen; in unserem Fall die Internet-Verbindungen. Man sollte auch den alten Versorgungsweg direkt daneben, also die Telefonleitung, als mögliches Einfallstor für Angriffe betrachten und entsprechende Schutzmaßnahmen etablieren. So schützt man bestmöglich seine Unternehmens- und Kundendaten und festigt das Vertrauen der Kunden. Zwar ist es nicht möglich, Sicherheit zu garantieren, präventive Maßnahmen zu ergreifen jedoch schon.