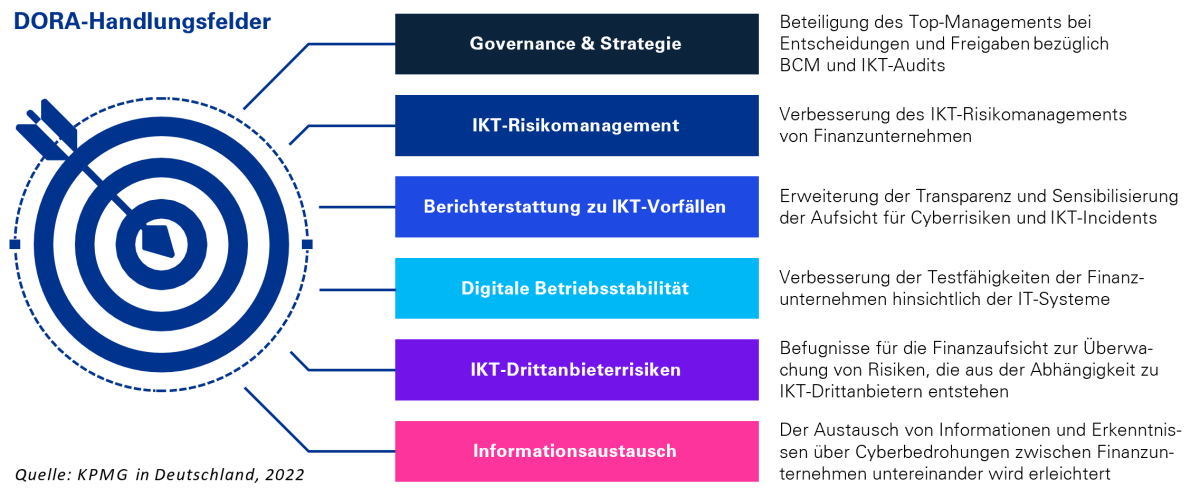

An erster Stelle sollen Leitungsorgane künftig mehr Verantwortung bei der Steuerung des IKT-Risikomanagements und der Einhaltung der Cyberhygiene übernehmen. Neben mehr Prüfplänen und Fachschulungen wird das auch dazu führen, dass Aufgaben künftig weniger in die „Second Line“ delegiert werden können.

Als zweite Neuerung steht die Vereinheitlichung des IKT-Risikomanagements auf dem Plan. Hier wird in Zukunft mehr Transparenz und eine höhere Sensibilität von der Aufsicht eingefordert werden. Voraussetzungen dafür sind ein gemeinsames Verständnis und die Vergleichbarkeit von Risiken, weshalb es zur Vereinheitlichung von Metriken, Parametern und einem gemeinsamen Risikoregister kommen wird.

In der Praxis zeigt sich bereits, dass die Vorgaben zur detaillierten Aufzeichnung aller Tätigkeiten vor und während einer IT-Störung einen Mehraufwand verursachen. Neben prozessualen Anpassungen werden eventuell auch bauliche Maßnahmen im Rechenzentrum erforderlich. Grund dafür ist die Vorgabe, dass die Wiederherstellung gesicherter Daten mit einer nicht mit der Hauptumgebung zusammenhängenden Betriebsumgebung erfolgen muss.

Es wird komplexer

Dritter Punkt ist die erweiterte Berichterstattung zu IKT-Vorfällen. Laut Vorschrift sollen die Institute bei Cyberangriffen künftig mit einer standardisierten Bewältigung, Klassifizierung und Berichterstattung reagieren. Unklar sind aktuell noch die Schwellenwerte für die Wesentlichkeit einer Meldepflicht. Es steht die Erarbeitung eines einheitlichen Meldeformulars durch die European Supervisory Authorities (ESAs) aus. Insgesamt lässt sich heute aber schon festhalten, dass die Harmonisierung des IKT-Risikomanagements mit dem Rahmenwerk und dem Gesamtmarkt unter Berücksichtigung aller Risiken und Szenarien deutlich komplexer wird.

Doch nicht nur das hausinterne Risikomanagement hat mit neuen Handlungsbedarfen zu rechnen. Auch die Regulatorik zum Umgang mit IKT-Drittanbietern dürfte viele Finanzdienstleister vor große Herausforderungen stellen. Denn zum einen sollen die ESAs gemäß des DORA die Kritikalitätsbenennung von IKT-Drittanbietern übernehmen, zum anderen werden die ESAs zur federführenden Aufsichtsinstanz der kritischen IKT-Dienstleister. Mit dem stärkeren Fokus auf die IKT-Strategie und deren Widerstandsfähigkeit sollten die Unternehmen ihre Sensibilität für entsprechende Risiken und deren Auswirkungen erhöhen sowie die Drittanbieter in die IKT-Risikobewertung integrieren.

Fazit

Mit Blick auf die DORA-Umsetzungsfrist, die am 17. Januar 2025 enden wird, ist heute klar: Das neue Gesetzespaket wird zum großen Mediator aller Einzel-Resilienz-Disziplinen in den Finanzunternehmen und dessen wesentlichen IKT-Drittanbietern. Es fordert eine Verzahnung zwischen dem IT-Betrieb, dem Business Continuity Management, dem Krisenmanagement, dem Outsourcing und dem Informationsrisiko- und -sicherheitsmanagement. All diese Resilienz-Disziplinen und deren Schnittstellen müssen einheitlichen Vorgaben folgen, um eine optimale Resilienz im Ernstfall gewährleisten zu können. Durch die weiterhin steigende Cyber-Bedrohungslage ist es notwendiger denn je, dass Finanzunternehmen, auf Vorfälle vorbereitet sind und auf diese wirksam reagieren und sich von ihnen erholen zu können.

Der Aufwand für die Erfüllung der Anforderungen sollte zwar nicht unterschätzt werden, aber es bietet sich auch eine Chance zur Umsetzung einer koordinierten operationalen Cyber-Resilienz: Harmonisierungen können erreicht und evtl. Doppelarbeiten und Überschneidungen vermieden werden.