Diese Nachricht ließ sicher nicht nur mich kurz zusammenzucken. ‚Hacker erbeuten Pläne von Atomanlagen‘ hieß es vor einigen Tagen in den Medien. Demzufolge haben Cyber-Kriminelle Pläne für ein Atommüll-Endlager gestohlen. Fatale Konsequenzen hatte der Vorfall nicht, zum Glück.

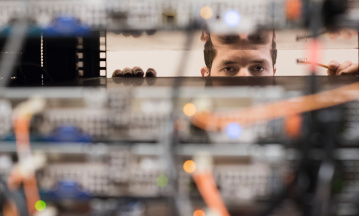

Für Unternehmen bietet der Fall dennoch wichtige Lehren. Denn die große Frage ist, wie den Hackern der Zugriff gelingen konnte. Wenn etwas gegen Cyber-Angriffe gesichert ist, dann ja wohl Atomanlagen. Dem ist auch durchaus so. Und dennoch hatten die Hacker Erfolg.

Die Schwachstelle lag bei einem Zulieferer. Die Hacker hatten nicht den Betreiber der Atomanlage direkt angegriffen, sondern den Baukonzern, der das Endlager errichten soll. Dort hatten sie eine Lücke gefunden. Über Phishing-Mails an die Mitarbeiter der Baufirma gelangten die Kriminellen ins Unternehmensnetzwerk und stahlen die brisanten Daten.

Auf Umwegen zum Ziel

Die Hacker folgten einem typischen Muster. Ist das Netzwerk des eigentlichen Ziels zu gut geschützt, prüfen sie die Kette der Zulieferer und Partnerbetriebe auf Schwachstellen. Das Bewusstsein dafür, gehackt werden zu können, ist mittlerweile bei den allermeisten Unternehmen vorhanden – erst recht bei Unternehmen, die zur kritischen Infrastruktur gehören. Doch Sicherheitsmaßnahmen beschränken sich zu oft noch auf den eigenen Betrieb.

Ein forschungs- und innovationsgetriebenes Unternehmen sollte bei seiner Cyberabwehrstrategie beispielsweise auch den Schutz seiner Patente kontrollieren, wenn diese von einer Kanzlei verwaltet werden. Betreibt diese kein ausreichendes Sicherheits- und Risikomanagement, können Hacker hier einfallen und die Patente stehlen. Das Unternehmen hat den Schaden, obwohl es selbst gar nicht angegriffen wurde.

Gerade in kleineren Betrieben mangelt es an Vorstellung, überhaupt Ziel eines Hacker-Angriffs werden zu können. Solange noch nichts im eigenen Haus oder im näheren Umfeld passiert ist, bleibt die Gefährdung abstrakt und das Engagement für den Schutz zögerlich.

Cyber-Security ist auch eine Frage des Kopfes

Die Gefährdung oder Bedrohung sollte von der Unternehmensführung bis zum einzelnen Mitarbeiter jedem bewusst sein. Es gilt dieses Bewusstsein im gesamten Unternehmen zu schaffen und zu schärfen. So sensibilisierte Mitarbeiter sind mindestens so wichtig wie eine technische Lösung zur IT-Sicherheit. Es ist lästig, ständig neue Zugriffsberechtigungen zu erbitten oder zu erteilen und Passwörter regelmäßig zu ändern. Doch schon diese kleinen Maßnahmen machen es Hackern schwerer.

Im Fall des gehackten Baukonzerns hätten möglicherweise schon besser geschulte oder aufmerksamere Mitarbeiter bei den Phishing-Mails misstrauisch werden können.

Jedes Unternehmen benötigt ein individuelles Sicherheitsmanagement

Genauso unterschiedlich wie Unternehmen und Geschäftsmodelle sind, so vielfältig sind die möglichen Sicherheitslösungen. Den einen Schlüssel für jede Sicherheitslücke gibt es nicht. Mit jedem gemeldeten Hacker-Angriff steigt der Bedarf an individuell zugeschnittenen Lösungen.

Der Baukonzern mit seinen diversen infrastrukturkritischen Projekten in aller Welt braucht ein umfangreiches Sicherheitsmanagement. Es gibt hunderte Mitarbeiter mit E-Mail-Konten, Daten-Server in verschiedenen Ländern, etliche Zulieferer. Bei der Patentanwaltskanzlei hingegen mit wenigen Zulieferern und Mitarbeitern ist das Sicherheitsmanagement überschaubarer. Weniger sicher sollte es aber nicht sein.

Wichtig ist sowohl beim Konzern als auch in der Kanzlei, dass das Bewusstsein für die Gefahr bei jedem Mitarbeiter auch des kleinsten Zulieferers geweckt und geschärft wird. Denn Hacker nutzen die schwächsten Glieder in der Kette und die gilt es zu stärken.